W SKRÓCIE

Mechanizm Workload Identity Federation zapewnia bezpieczne i w pełni zautomatyzowane zarządzanie dostępem aplikacji w środowisku GKE, eliminując ryzyko wycieku danych związane z tradycyjnymi plikami kluczy kont usług. Rozwiązanie to bazuje na koncepcji federacji tożsamości i wykorzystuje krótkotrwałe, automatycznie odświeżane tokeny dostępu do uwierzytelniania w usługach Google Cloud. Zastosowanie tego podejścia nie tylko utrudnia nieautoryzowany dostęp do zasobów i zwiększa odporność infrastruktury na błędy konfiguracyjne, ale także znacząco odciąża zespoły DevOps z zadań operacyjnych związanych z cyklem życia kluczy. W rezultacie organizacja zyskuje bardziej przejrzyste, bezpieczne i audytowalne środowisko pracy w chmurze.

Bezpieczeństwo i efektywne zarządzanie dostępem do zasobów są kluczowe dla sukcesu każdego chmurowego projektu. W przypadku aplikacji uruchomionych w klastrach Kubernetes, takich jak Google Kubernetes Engine (GKE), zapewnienie bezpiecznej komunikacji z usługami Google Cloud bywa nie lada wyzwaniem. Tradycyjne metody, które wykorzystują pliki zawierające klucze dla kont, z których korzystają usługi, niosą za sobą ryzyko wycieku poufnych danych, a także wymagają skomplikowanej konfiguracji i zabezpieczenia. Korzystanie z kont serwisowych, z których uruchomione jest GKE, nie pozwala na granularne przyznawanie dostępu do usług. Na szczęście istnieje rozwiązanie, które upraszcza ten proces i jednocześnie podnosi poziom bezpieczeństwa – Workload Identity Federation. Z tego artykułu dowiesz się, czym jest Workload Identity Federation w GKE, jak działa oraz jakie przynosi korzyści. Zrozumiesz także, w jaki sposób integruje się z całym ekosystemem Google Cloud Platform.

Jak działa Workload Identity Federation w Google Kubernetes Engine?

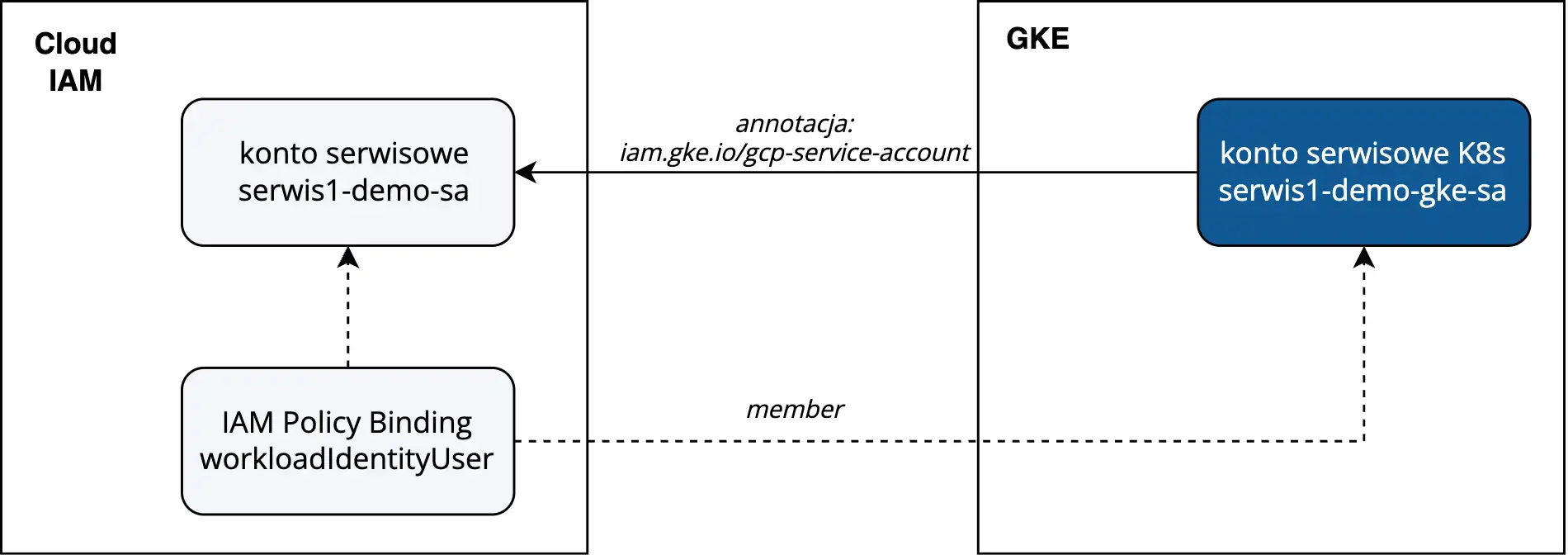

Workload Identity Federation bazuje na koncepcji federacji tożsamości, dzięki której tożsamość workloadu w klastrze Kubernetes jest mapowana bezpośrednio na konto usługi IAM (Identity and Access Management).

Taki mechanizm, rekomendowany także przez Google Cloud dla klastrów GKE, pozwala aplikacjom działającym w kontenerach na uwierzytelnianie się w usługach Google Cloud bez konieczności zarządzania plikami kluczy, a także eliminuje potrzebę ich przechowywania i dystrybucji, zmniejszając wektory ataku i upraszczając zarządzanie uprawnieniami.

Rys. 1: Relacja między kontem serwisowym w GKE oraz Google Cloud Platform

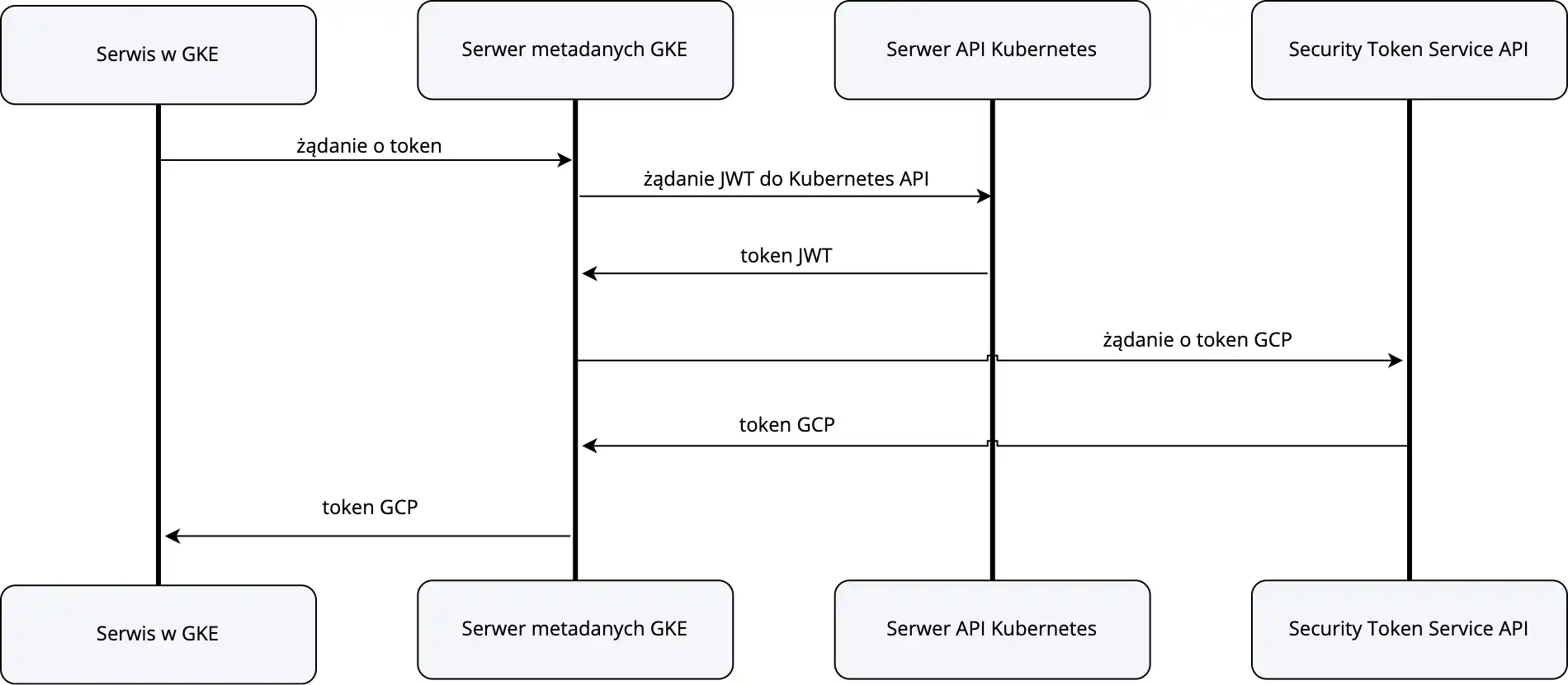

Proces działania Workload Identity Federation można przedstawić w kilku kluczowych krokach:

- Żądanie tokenu dostępu. Aplikacja w kontenerze, korzystając z biblioteki klienta Google Cloud, wysyła żądanie o token dostępu do serwera metadanych GKE.

- Uwierzytelnienie w Kubernetes. Serwer metadanych GKE weryfikuje tożsamość aplikacji, żądając od serwera API Kubernetes tokenu konta usługi Kubernetes (Kubernetes Service Account). Ten token jest podpisem cyfrowym, który potwierdza tożsamość aplikacji w klastrze.

- Wymiana tokenu. Serwer metadanych GKE, posiadając token konta usługi Kubernetes, kontaktuje się z usługą Security Token Service (STS) Google Cloud. W tym kroku dochodzi do wymiany tokenu Kubernetes na krótkoterminowy token dostępu Google Cloud.

- Dostęp do usług Google Cloud. Aplikacja, posiadając token dostępu, może teraz korzystać z usług Google Cloud, do których ma przyznane odpowiednie uprawnienia.

Rys. 2: Schemat przepływu uwierzytelniania

Workload Identity Federation w GKE oferuje bezpieczny sposób rozwiązania problemu uwierzytelniania aplikacji w usługach Google Cloud. Zamiast polegać na potencjalnie niebezpiecznych plikach kluczy, wykorzystuje istniejącą infrastrukturę Kubernetes i usługę Security Token Service do generowania krótkoterminowych tokenów dostępu. Dzięki temu aplikacje w kontenerach mogą bezproblemowo korzystać z zasobów chmury, a administratorzy zyskują większą kontrolę nad bezpieczeństwem i uprawnieniami.

Workload Identity Federation – korzyści z wykorzystania

Workload Identity Federation w Google Kubernetes Engine to nie tylko alternatywa dla tradycyjnych metod uwierzytelniania, ale przede wszystkim rozwiązanie, które oferuje szereg korzyści. Dotyczą one zarówno bezpieczeństwa i efektywności, jak i skalowalności aplikacji w chmurze. Najważniejsze z nich to:

- Zwiększone bezpieczeństwo. Eliminacja potrzeby zarządzania plikami kluczy kont usług znacząco redukuje ryzyko wycieku poufnych danych. Klucze nie są już przechowywane w kodzie źródłowym, repozytoriach czy konfiguracji klastra, co minimalizuje wektor ataku i utrudnia nieautoryzowany dostęp do zasobów chmury. Krótkoterminowe tokeny dostępu generowane przez Security Token Service dodatkowo wzmacniają bezpieczeństwo, ograniczając czas, w którym potencjalny atakujący mógłby wykorzystać skradziony token.

- Uproszczone zarządzanie. Workload Identity Federation upraszcza proces konfiguracji i zarządzania dostępem do usług Google Cloud. Nie ma potrzeby generowania, dystrybuowania i rotowania kluczy, co zmniejsza obciążenie administracyjne i pozwala zespołom DevOps skupić się na rozwoju aplikacji. Integracja z Kubernetes Service Accounts ułatwia zarządzanie uprawnieniami, ponieważ można wykorzystać istniejące mechanizmy kontroli dostępu w klastrze.

- Lepsza skalowalność. Workload Identity Federation doskonale sprawdza się w dynamicznych środowiskach chmurowych, gdzie liczba aplikacji i usług stale się zmienia. Automatyzacja procesu uwierzytelniania ułatwia skalowanie aplikacji i zarządzanie dostępem w rozproszonych klastrach Kubernetes. Brak konieczności ręcznej konfiguracji kluczy dla każdej aplikacji przyspiesza wdrażanie nowych usług i usprawnia proces rozwoju.

- Zgodność z najlepszymi praktykami bezpieczeństwa. Workload Identity Federation wpisuje się w zasadę najmniejszych uprawnień (ang. Principle of least privilege), umożliwiając precyzyjne definiowanie dostępu do zasobów chmury na poziomie poszczególnych aplikacji. Dzięki temu każda aplikacja otrzymuje tylko te uprawnienia, które są jej niezbędne do działania, co minimalizuje ryzyko nieautoryzowanego dostępu w przypadku ewentualnego naruszenia bezpieczeństwa.

Przykłady zastosowania

Workload Identity Federation w GKE znajduje zastosowanie w szerokiej gamie scenariuszy, ułatwiając aplikacjom uruchomionym w klastrze dostęp do różnych usług Google Cloud. Poniżej znajdziesz kilka praktycznych przykładów, które ilustrują korzyści płynące z zastosowania tego mechanizmu.

Dostęp do Cloud Storage

Wyobraź sobie aplikację w Google Kubernetes Engine, która przetwarza dane i zapisuje wyniki w usłudze Google Cloud Storage. Dzięki Workload Identity Federation aplikacja może uwierzytelnić się w Cloud Storage bez konieczności posługiwania się plikami kluczy. Wystarczy, że konto usługi Kubernetes, z którego korzysta aplikacja, będzie miało odpowiednie uprawnienia do zapisu danych w wybranym zasobie usługi Cloud Storage. Eliminuje to konieczność bezpiecznego przechowywania i zarządzania kluczami, zwiększając bezpieczeństwo i upraszczając konfigurację.

Interakcja z BigQuery

Aplikacja analizująca dane może korzystać z Workload Identity Federation, aby uwierzytelnić się w BigQuery i wykonywać zapytania. W tym przypadku konto usługi Kubernetes potrzebuje uprawnień do odczytu danych z wybranych tabel lub zestawów danych w BigQuery. Dzięki temu aplikacja może bezpośrednio odpytywać BigQuery bez konieczności przechowywania poświadczeń w konfiguracji.

Korzystanie z Cloud SQL

Aplikacje, które wymagają dostępu do bazy danych Cloud SQL, również mogą skorzystać z Workload Identity Federation. Konfigurując odpowiednie uprawnienia dla konta usługi Kubernetes, można umożliwić aplikacji połączenie się z bazą danych bez ujawniania haseł czy innych poufnych danych.

Publikowanie wiadomości w Cloud Pub/Sub

W scenariuszach z wykorzystaniem architektury na bazie zdarzeń, aplikacje w GKE mogą publikować wiadomości w Cloud Pub/Sub. Workload Identity Federation upraszcza proces uwierzytelniania, pozwalając aplikacji na wysyłanie wiadomości bez konieczności zarządzania kluczami API.

Podsumowanie

Workload Identity Federation w GKE to potężne narzędzie, które zmienia sposób, w jaki aplikacje uruchomione w klastrach Kubernetes uzyskują dostęp do usług Google Cloud. Eliminując konieczność zarządzania plikami kluczy kont usług, ten mechanizm znacząco podnosi poziom bezpieczeństwa, upraszcza proces konfiguracji i ułatwia skalowanie aplikacji. Dzięki integracji z Kubernetes Service Accounts, zarządzanie uprawnieniami staje się bardziej przejrzyste i efektywne, pozwalając zespołom DevOps skupić się na rozwoju aplikacji, a nie na skomplikowanej konfiguracji bezpieczeństwa.

Workload Identity Federation idealnie wpisuje się w środowiska chmurowe, w których bezpieczeństwo, automatyzacja i skalowalność są kluczowe. W OChK wykorzystujemy ten mechanizm w wielu realizowanych projektach. Jeśli potrzebujesz wsparcia w jego implementacji i optymalizacji, zapraszamy do kontaktu.